E072-PHP应用安全-客户端脚本注入漏洞开发及渗透测试

”渗透 安全 注入 漏洞“ 的搜索结果

WEB安全之XXE实体注入漏洞

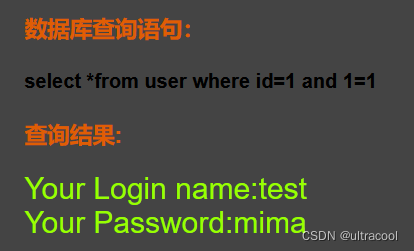

尝试获取用户名和密码sql注入步骤怎样防御SQL注入漏洞 SQL注入 字符型的注入(加单引号)和 数字型的注入 1' or 1=1# 查出所有数据。 SQL盲注 在服务器没有错误回显时完成注入攻击,服务器没有回显,对攻击者...

前文带领大家搭建一个Oracle+phpStudy本地网络渗透靶场,并应用SQL注入、...注入漏洞是安全威胁中比较常见的漏洞,Oracle也是用得最广的数据库,希望这篇文章对您有帮助。真心觉得Cream老师讲解非常厉害,且看且珍惜。

书安 安全渗透技术文献第五期 值得安全岗位技术人员参考学习

瑞友天翼2024SQL注入漏洞poc

web漏洞--注入漏洞

标签: 安全漏洞

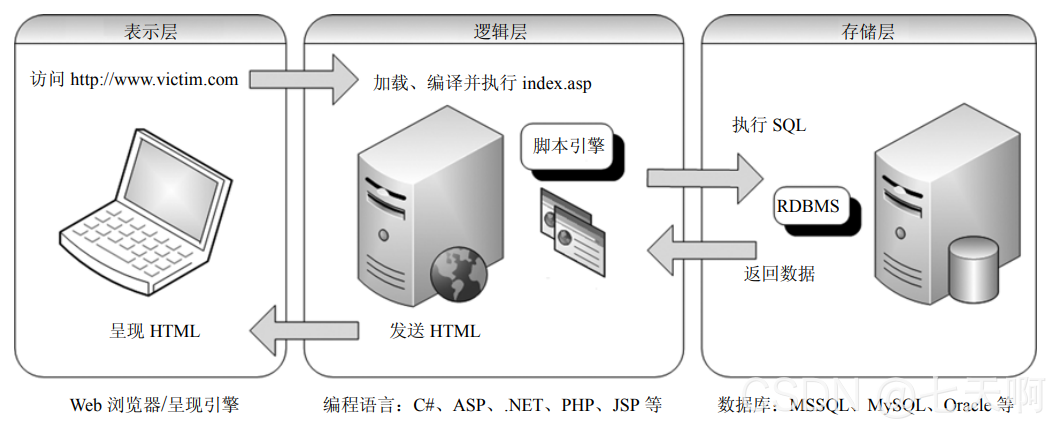

5.命令注入漏洞 1.Sql注入 1.概念 1.SQL注入是一种Web应用代码中的漏洞。 2.黑客可以构造特殊数据库请求,使Web应用执行带有附加条件的SQL语句 用户请求中使用了带有参数的值,但是没有进行任何过滤 用户请求...

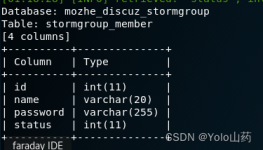

对于初学者,可能会出现这种尴尬的情况: 找到了一个疑似SQL注入的点,但是不知道如何继续渗透利用,尽可能的获取更多的价值信息甚至于获取到主机权限。如何利用sql注入进行渗透;如何进行sql 注入的绕过;如果使用...

计算机-mysql-模型驱动的web应用SQL注入安全漏洞渗透测试研究.pdf

本课程主要从渗透测试流程、情报收集流程、渗透测试metaspolit终端介绍、nmap扫描、文件包含漏洞、文件上传漏洞、sql注入等方面理论加实操web渗透测试详细专业技术知识。 购买课程的同学可以获取价值200的教学资源...

SQL注入是从正常的WWW端口访问,而且表面看起来跟一般的Web页面访问没什么区别,所以市面的...但是,SQL注入的手法相当灵活,在注入的时候会碰到很多意外的情况,需要构造巧妙的SQL语句,从而成功获取想要的数据。

SQL 注入漏洞原理以及修复方法

在挖掘src的时候不能越红线,一般情况下遇到SQL注入 只获取数据库名字以证明漏洞的存在即可,最好不要再往下获取。而xss漏洞 ,只获取自己的cookie或ip等信息以证明漏洞存在。遇到信息泄露时,如果存在可以下载敏感...

web安全初学者,跟着公开课学习了一段时间,第一次在靶场环境下,边查询边过关,请教了不少人,对blueCMS系统存在的宽字节注入漏洞成功进入后台,找到后台文件编写路径,写入一句话木马,通过蚁剑连接成功后,开始提...

SQL注入漏洞是指攻击者通过在Web应用程序中输入恶意代码,从而使攻击者能够访问和操作数据库。手工注入是指攻击者手动输入SQL语句来实现注入漏洞。攻击者通常会尝试绕过身份验证或访问控制,或者执行恶意代码或导出...

SQL注入漏洞是一种常见的Web应用程序安全漏洞,攻击者通过在输入数据中插入恶意的SQL代码,使应用程序接受并执行其代码,从而获得不应该被揭示的敏感信息。SQLmap是一种流行的自动化工具,用于检测和利用Web应用程序...

本篇为学习渗透测试第五课,网站漏洞即SQL注入,详细内容如下:一、走进DVWA测试网站 1、网站渗透测试步骤 2、DVWA网站 3、其他漏洞网站 4、进入DVMA网站 二、暴力破解和SQL注入 1、暴力破解 2、SQL语句 3、PHP语言 ...

内容概要:通过视频带动学者实际做各种...你会了解漏洞的形成原因,为什么会出现漏洞,那么又该如何利用漏洞 适合人群:适用web安全初学者 能学到什么:1.红蓝对抗 2.认识加密算法编码 3.sql注入 保护网络,人人有则

JavaScript注入漏洞是跨站脚本(XSS)的一个子类型,涉及注入任意JavaScript代码的能力,由受害者的浏览器内部的应用程序执行。这个漏洞可以带来很多影响,比如公开用户的会话cookie后,可以被用于模仿受害者,也...

Commix是为了方便的检测一个请求是否存在命令注入漏洞,并且对其进行测试,现在的最新版本中支持直接直接导入burp的历史记录进行检测,大大提高了软件的易用性和渗透的成功率,不得不说,它是IT人员的渗透利器!...

推荐文章

- cpp学习笔记:多态_cpp多态-程序员宅基地

- 鸿蒙ArkTS实战开发:单次I O任务 (Promise和async await)_鸿蒙-程序员宅基地

- 云原生应用安全_云原生安全性检测工程-程序员宅基地

- 那些年我们处理过的坑爹Bug -程序员宅基地

- 超分算法之SRCNN-程序员宅基地

- VMware虚拟机安装Windows 10 详细教程_vmware安装win10-程序员宅基地

- Android Launcher 源码解析与启动流程_android launcher源码解析-程序员宅基地

- Unity显示360度全景照片_unity raw image显示全景图-程序员宅基地

- 简单LVS搭建_lvs本机搭建-程序员宅基地

- ctf-misc-buuctf刷题记录(初步)_ctf elf-程序员宅基地